Security Router MikroTIK (Firewall) Menggunakan Chain Input

Assalamu'alaikum Wr.Wb.

Ketentuan:

Pada kesempatan kali ini saya yang telah lama menghilang (hehe maaf maaf) akan membahas mengenai Security Router Mikrotik (Firewall) Menggunakan Chain Input. Kali ini lebih tepatnya mungkin saya akan menjelaskan mengenai teknik yang dapat digunakan untuk menjaga keamanan router.

Teknik Security Router Mikrotik dibagi menjadi 2, yaitu:

- Drop some, Accept all

Teknik ini digunakan untuk membuang (drop) beberapa paket yang tidak dibutuhkan, kemudian menerima (accept) seluruh paket.

- Accept some, Drop all

Teknik ini digunakan untuk menerima (accept) beberapa paket yang dibutuhkan, kemudian membuang (drop) semua paket.

Dalam melakukan teknik ini saya akan menggunakan Chain Input. Chain input sendiri mempunyai kegunaan sebagai berikut:

- Berperan untuk melakukan filter terhadap paket-paket yang ditujukan bagi interface router

- Berguna untuk membatasi akses terhadap Mikrotik

- Membatasi akses terhadap port yang ada disetiap interface untuk keamanan router tersebut

- Blocking semua port kecuali DNS dan WinBox

- Setting IP address admin agar bisa mengakses semua port

- Cek menggunakan NMAP

- Teknik 1 (Drop some, Accept all)

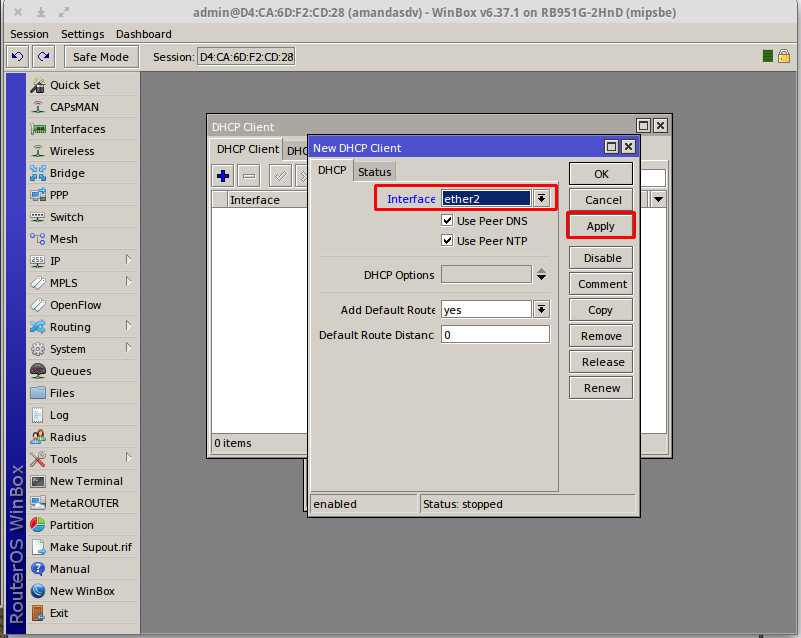

1. Pertama yang harus dilakukan adalah menambahkan IP address untuk router Anda. Disini PC saya memiliki koneksi dengan internet, saya hanya tinggal melakukan konfigurasi DHCP Client pada router agar dapat terhubung ke internet.

2. Selanjutnya saya akan menambahkan IP address lagi pada interface yang terhubung dengan PC saya.

3. Jika sudah, Anda dapat melihat pada Address List bahwa IP Anda telah tertambahkan.

4. Selanjutnya Anda harus melakukan routing menuju internet dengan static default route agar router terhubung ke internet. Saya juga menambahkan konfigurasi DNS server. Lakukan pula konfigurasi firewall nat agar client dapat terhubung ke internet.

5. Setelah selesai, lakukan konfigurasi firewall filter. Untuk PC client saya berikan IP 30.30.30.40/24 dan untuk PC admin (yang dapat mengakses semua port) saya berikan IP 30.30.30.50/24. Karena hanya terdapat satu client, maka pada src-address langsung saya tuliskan IP yang akan diblock. Jika Anda memiliki client yang banyak, Anda dapat menuliskan range IP yang akan diblock pada src-address seperti, src-address=30.30.30.31-30.30.30.49.

5. Setelah selesai, lakukan konfigurasi firewall filter. Untuk PC client saya berikan IP 30.30.30.40/24 dan untuk PC admin (yang dapat mengakses semua port) saya berikan IP 30.30.30.50/24. Karena hanya terdapat satu client, maka pada src-address langsung saya tuliskan IP yang akan diblock. Jika Anda memiliki client yang banyak, Anda dapat menuliskan range IP yang akan diblock pada src-address seperti, src-address=30.30.30.31-30.30.30.49.

Verifikasi:

1. Untuk verifikasi pertama kita akan coba lakukan pada PC Admin. Jangan lupa untuk setting IP address nya terlebih dahulu.

2. Lalu Anda dapat mencoba lakukan scanning port menggunakan NMAP dengan cara seperti gambar yang ada dibawah ini (jika melalui terminal). Maka akan terlihat port-port yang terbuka.

3. Jika sudah, lakukan pula verifikasi pada PC Client. Jangan lupa untuk setting IP address.

4. Lakukan lagi scanning dengan NMAP. Pada gambar dibawah ini ada bagian yang saya beri tanda merah dan tanda kuning. Tanda merah artinya adalah port yang tidak terbuka (di block). Kenapa bisa seperti itu? Jika Anda lihat lagi pada gambar saat saya melakukan konfigurasi Firewall, pada bagian dst-port itu adalah port-port yang akan saya tutup/block, src-address itu adalah keterangan rentang IP address yang tidak akan bisa mengakses port-port yang diblock (disebutkan dalam dst-port), dan action adalah keterangan aksi yang akan dilakukan. Karena pada bagian action saya menulis drop berarti port tersebut akan saya block untuk rentang IP address yang saya tuliskan pada src-address. Maka dari itu pada saat saya NMAP port yang diblock STATE nya akan berubah dari Open menjadi Filtered.

- Teknik 2 (Accept some, Drop all)

1. Sekarang saya akan menjelaskan langkah-langkah untuk melakukan Teknik 2 ini (accept some, drop all). Sebenarnya langkahnya hampir sama dengan Teknik 1. Anda harus mengatur IP address terlebih dahulu. Yang berbeda hanyalah pada saat konfigurasi Firewall nya saja. Untuk konfigurasi Firewall nya Anda dapat melihat pada gambar dibawah ini.

Verifikasi:

Untuk verifikasi sendiri sama caranya dengan Teknik 1. Anda dapat mengulang langkah verifikasi pada Teknik 1 untuk melakukan verifikasi pada Teknik 2 dengan menggunakan NMAP. Maka akan terlihat port mana yang terbuka dan tertutup.

Sekian dari saya, kurang lebihnya mohon maaf. Jika ada kesalahan mohon diberitahu. Saran dan kritik Anda akan sangat membantu saya. Terima kasih.

Wassalamu'alaikum Wr.Wb.

Wassalamu'alaikum Wr.Wb.

Tidak ada komentar: